Nuovo strumento AI cybercrime prende di mira crypto e sistemi KYC bancari tramite deepfake

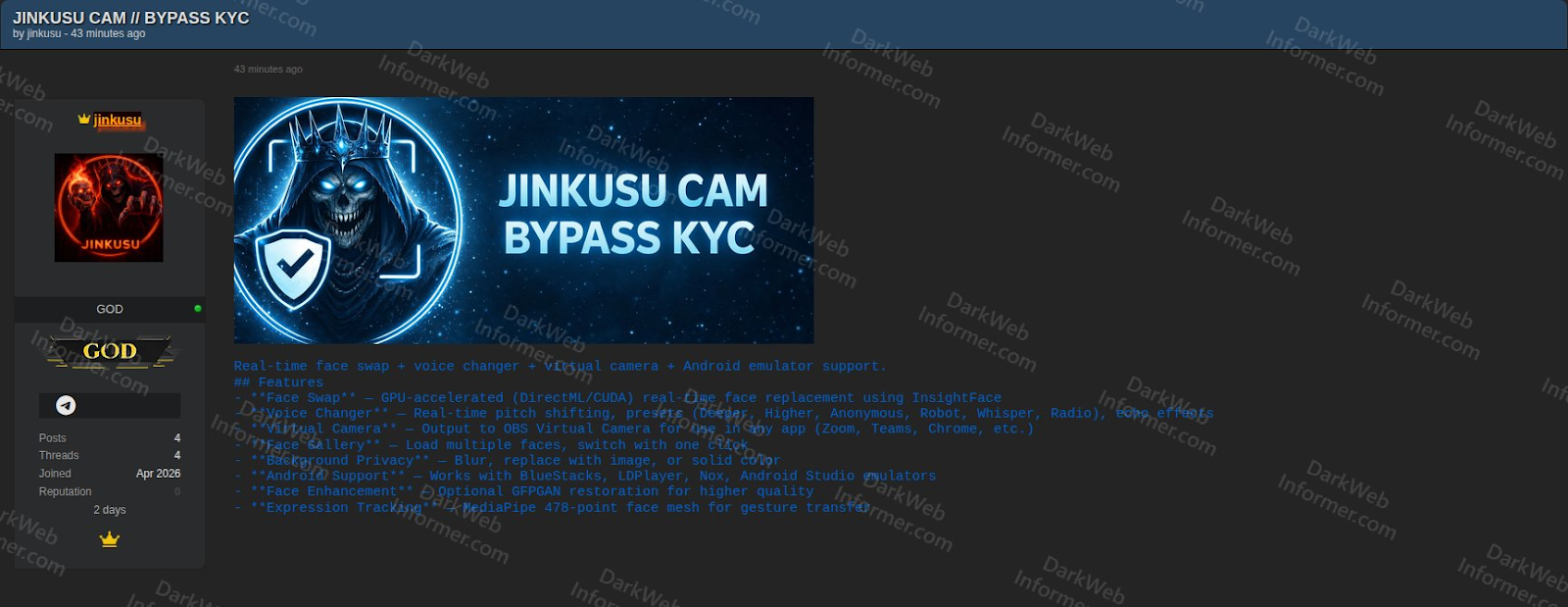

Un malintenzionato attivo sul darknet sta vendendo un nuovo kit per frodare i sistemi di verifica dell'identità sulle piattaforme finanziarie tramite deepfake generati da IA e alterazione della voce in tempo reale.

Un malintenzionato noto come “Jinkusu” starebbe vendendo strumenti per la criminalità informatica progettati per aggirare i controlli Know Your Customer (KYC) presso banche e piattaforme di criptovalute.

Lo strumento utilizza deepfake e manipolazione vocale per ingannare i sistemi di verifica KYC sulle piattaforme finanziarie, come ha scritto domenica in un post su X il sito di monitoraggio della criminalità informatica Dark Web Informer.

L'azienda di sicurezza informatica Vecert Analyzer ha aggiunto che Jinkusu utilizza l'intelligenza artificiale per lo scambio di volti in tempo reale tramite InsightFace per ottenere “trasferimenti fluidi dei gesti”, insieme alla modulazione vocale per eludere i sistemi biometrici.

Fonte: Dark Web Informer

L'emergere degli strumenti deepfake rappresenta un “campanello d'allarme” per il settore, poiché mette in luce le carenze dei sistemi di verifica KYC, secondo Deddy Lavid, CEO della piattaforma di sicurezza blockchain Cyvers.

“Poiché l'intelligenza artificiale abbassa le barriere alla frode d'identità sintetica, il punto di accesso principale rimarrà sempre vulnerabile”, ha dichiarato Lavid a Cointelegraph, esortando le piattaforme ad adottare un approccio di sicurezza a più livelli che combini la verifica dell'identità con il monitoraggio in tempo reale tramite intelligenza artificiale.

AI in grado di aggirare i sistemi KYC con una sola foto

Jimmy Su, responsabile della sicurezza di Binance, aveva già sottolineato nel maggio 2023 la crescente minaccia rappresentata dalla tecnologia deepfake.

Aveva avvertito che il miglioramento degli algoritmi di intelligenza artificiale consentirà di aggirare i sistemi di identificazione KYC utilizzando una sola foto della vittima.

Il nuovo kit per le frodi permette inoltre ai truffatori di mettere in atto truffe sentimentali, come il “pig butchering”, senza alcuna competenza tecnica.

Nel 2024 gli investitori in criptovalute hanno perso 5,5 miliardi di dollari a causa di 200.000 casi segnalati di pig butchering.

Modello “scam-as-a-service” mette a rischio crypto investitori

Si sospetta che l'autore del nuovo pacchetto di frodi, Jinkusu, sia lo stesso autore di minacce che ha rilasciato il kit di phishing Starkiller nel febbraio 2026.

A differenza dei tradizionali kit di phishing basati su HTML, Starkiller crea un proxy inverso in tempo reale generando un browser Chrome headless all'interno di un container Docker, caricando la pagina di accesso autentica del marchio bersaglio e inoltrando tutti i dati inseriti dall'utente, inclusi nome utente e password, all'autore della minaccia, ha spiegato la piattaforma di sicurezza informatica Abnormal in un rapporto del 19 febbraio.

Malware Starkiller di tipo “phishing-as-a-service”. Fonte: Abnormal.ai

Sebbene nel 2025 le perdite causate dagli attacchi di phishing nel settore delle criptovalute siano diminuite dell'83%, gli script dannosi progettati per svuotare i portafogli di criptovalute sono rimasti attivi e hanno continuato a emergere nuovi malware, secondo quanto riportato da Scam Sniffer in un rapporto pubblicato a gennaio.

Altro sull'argomento