Il Tesoro USA estende l’intelligence sulle minacce informatiche al settore crypto

Il Dipartimento del Tesoro ha affermato che la misura riflette l’aumento in frequenza e sofisticazione degli attacchi contro le piattaforme di asset digitali

L’Office of Cybersecurity and Critical Infrastructure Protection (OCCIP) del Dipartimento del Tesoro degli Stati Uniti ha annunciato giovedì l’espansione del proprio programma di identificazione delle minacce informatiche, per includere anche le aziende del settore degli asset digitali.

Le società blockchain che sceglieranno di partecipare al programma riceveranno la stessa intelligence sulle minacce informatiche fornita alle istituzioni finanziarie tradizionali, “senza costi,” secondo quanto dichiarato dal Tesoro.

“I cyberattacchi contro le piattaforme di asset digitali stanno aumentando in frequenza e sofisticazione,” ha affermato Cory Wilson, vice assistente segretario per la cybersecurity presso l’OCCIP.

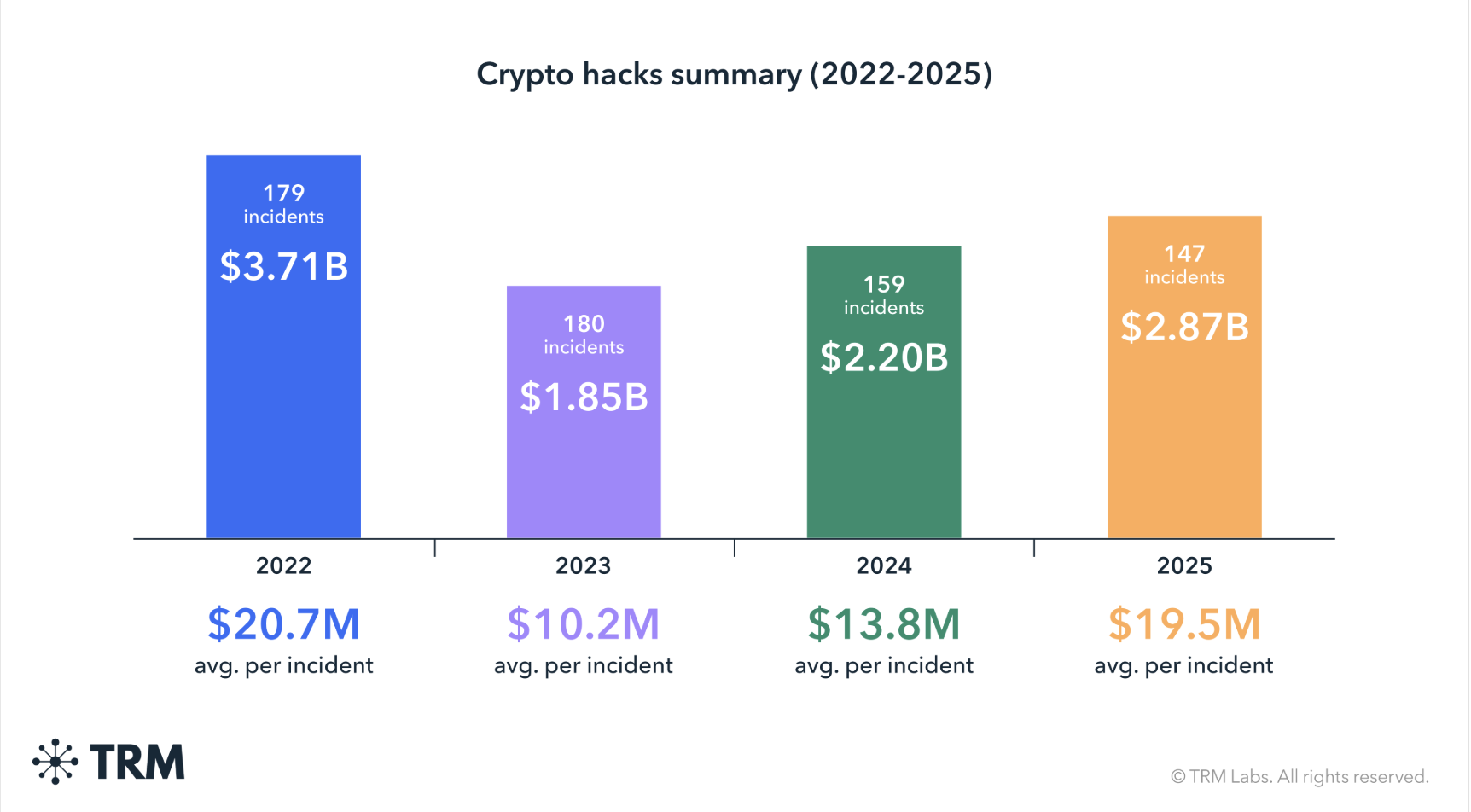

Perdite causate da attacchi informatici nel settore crypto tra il 2022 e il 2025. Fonte: TRM Labs

L’iniziativa dà attuazione alle raccomandazioni di policy dell’amministrazione di Donald Trump, delineate nel report pubblicato a luglio 2025 e intitolato “Strengthening American Leadership in Digital Financial Technology.”

Cointelegraph ha contattato il Dipartimento del Tesoro, ma non ha ricevuto risposta al momento della pubblicazione.

L’iniziativa riflette la sfida in corso nel contrastare minacce informatiche in continua evoluzione che colpiscono i protocolli blockchain e i loro utenti, mentre le perdite finanziarie dovute ai soli hack delle piattaforme di finanza decentralizzata (DeFi) hanno raggiunto quasi 169 milioni di dollari nel primo trimestre di quest’anno.

Agenti di intelligence stranieri continuano a infiltrarsi in progetti e aziende crypto

I progetti crypto e i loro utenti sono sempre più esposti a minacce informatiche in continua evoluzione, che possono essere portate avanti tramite tecniche di ingegneria sociale o infiltrazioni da parte di hacker affiliati a Stati, tra cui il gruppo Lazarus Group legato alla Corea del Nord.

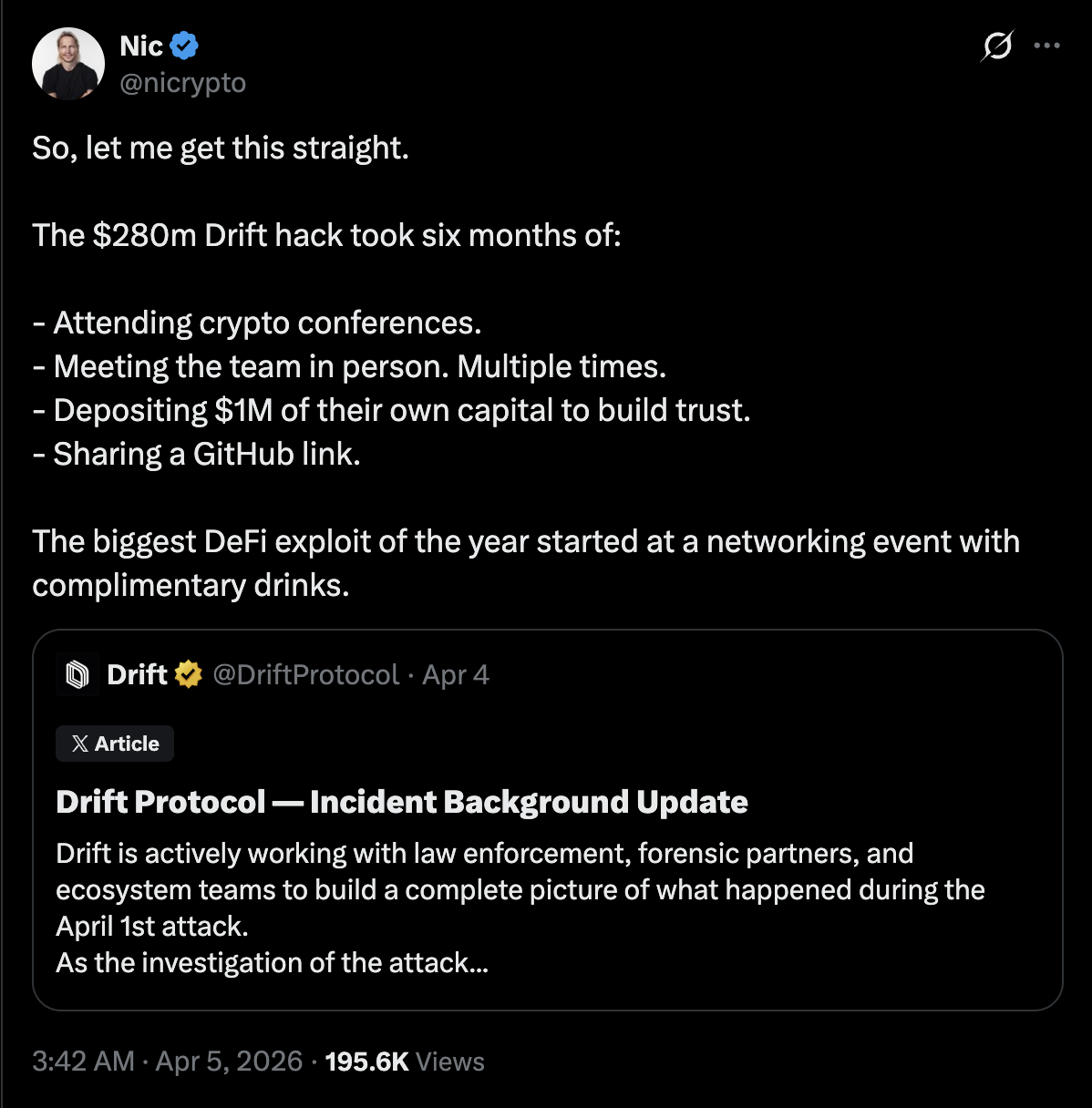

Drift Protocol, un crypto exchange decentralizzato, ha subito questo mese un exploit da 280 milioni di dollari, presumibilmente ad opera di hacker affiliati alla Corea del Nord.

Secondo un report preliminare sull’incidente pubblicato da Drift Protocol, il team ha incontrato fisicamente gli attori malevoli durante una “importante” conferenza del settore crypto, continuando a interagire con loro per mesi dopo il primo incontro.

Fonte: Nic Puckrin

Nel corso di mesi di interazioni, gli hacker hanno installato un malware progettato per sottrarre criptovalute sui computer degli sviluppatori del team Drift, successivamente attivato durante l’exploit di aprile.

Secondo il report, gli individui che hanno inizialmente avvicinato il team di Drift Protocol durante la conferenza di settore non erano cittadini nordcoreani.

Il team SEAL 911, un gruppo di specialisti in cybersecurity blockchain, ha dichiarato con “media-alta confidenza” che l’attacco sarebbe stato probabilmente condotto dallo stesso gruppo di hacker responsabile dell’hack dell’ottobre 2024 ai danni della piattaforma DeFi Radiant Capital.

Altro sull'argomento